Ukloni TeslaCrypt 4.2 (Vodič za uklanjanje virusa)

TeslaCrypt 4.2 Priručnik za uklanjanje

Što je TeslaCrypt 4.2?

TeslaCrypt 4.2 virus: ažuriran i još agresivniji

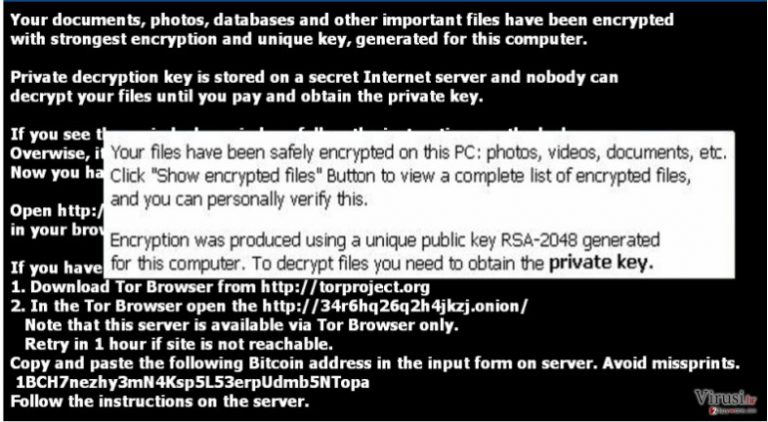

Ukoliko niste čuli o najnovijoj verziji TeslaCrypt – TeslaCrypt 4.2 virusu – tada nam je drago prosvijetliti vas o ovoj novoj verziji ransomwarea. Ova prijetnja je programirana za zlonamjeran zadatak – enkriptirati osobne datoteke i tražiti otkupninu u zamjenu za njih. Ova obitelj virusa je već sakupila dovoljno iskustva u otimanju računala, jer njeni hakeri neprekidno rade nove verzije. Nije očekivano da će ovaj virus biti manje opasan. Kibernetički kriminalci su samo predstavili neke nove značajke. Jedna od njih je promijenjen dizajn poruke otkupnine. Ukoliko se nađete na popisu žrtava, vrlo je važno da uklonite TeslaCrypt 4.2. virus čim je to prije moguće.

Ukoliko bacimo pogled na općenitu povijest malware infekcija, ovaj virus je započeo kao relativno mala ransomware prijetnja koja je inficirala računala korisnika koji igraju računalne igre. Bilo je moguće naći dekripcijski ključ na sustavu. Stoga, nije uzrokovao mnogo problema. S vremenom su se kibernetički kriminalci znatno poboljšali. Prijašnja verzija TeslaCrypt 4.0 je koristila složen enkripcijski algoritam. Štoviše, nije pripajala proširenja enkriptiranim datotekama. Stoga, otkrivanje virusa je bilo izazov. Govoreći o trenutnoj verziji, TeslyCrypt 2.0 ransomware, ostavlja iduće datoteke:

%UserProfile%\Desktop\!RecoveR!-[5_characters]++.HTML

%UserProfile%\Desktop\!RecoveR!-[5_characters]++.PNG

%UserProfile%\Desktop\!RecoveR!-[5_characters]++.TXT

Štoviše, veličina datoteke s uputama za oporavak se promjenila s 256B na 272 bajta. Virus se također ispušta u C:\Windows\System32\vssadmin.exe. U uspredbi sa starijim verzijama, trenutni malware također briše kopije zaključanih datoteka.

Načini distribucije TeslaCrypt 4.2 malware infekcije

Virus se širi na isti način kao i prijašnje verzije. Može inficirati računala preko spam email privitaka. Kibernetički kriminalci su posebice dobri u ovome. Uvjeravaju žrtve da otvore inficirane mailove tako da im dostavljaju lažne obavijesti, upozorenja koja izgledaju kao da su poslana od službenih institucija. Stoga, jednom kada ga korisnik otvori, virus se raspakira.

Štoviše, čini se da hakeri nisu pokušali ostaviti dobar dojam u kreiranju dramatičnog dizajna poruke otkupnine. Datoteka imena -!recover!-!file!-.txt izgleda kao uobičajena Notepad tekstualna datoteka koja obavještava o zaključanim datotekama i pruža upute kako vratiti enkriptirane datoteke. Hakeri dostavljaju poveznice za pristup Tor pregledniku u svrhu uplate. Ukoliko je i vaše računalo naciljano, nemojte se nadati da ćete vratiti svoje datoteke. Od početka, kad je prva verzija ispuštena, kibernetički kriminalci su uspjeli prikupiti znatnu količinu novaca. Kako god, u svibnju 2016., autori TeslaCrypt virusa su zatvorili projekt i ispustili dekripcijski ključ, stoga sada možete besplatno vratiti svoje datoteke. Idite na 2. stranicu kako biste saznali kako vratiti datoteke.

Štoviše, trebali biste biti svjesni da TeslaCrypt 4.2. može napasti računala i preko drugih kompleta. Oni mogu doći u različitim oblicima: trojanci, crvi, Java script datoteke. Posebice trojanci imaju mogućnost ući u sustav bez da su spriječeni od strane anti-virusnog softvera. Stoga, potrebno je imati snažan anti-spyware program. Sada, nastavimo na uklanjanje TeslaCrypt 4.2. Za to možete koristiti FortectIntego.

TeslaCrypt 4.2 upute za uklanjanje

Prije svega, usredotočite se na trajno uklanjanje TeslaCrypt 4.2 virusa. Najbolji izbor bi bio instalirati anti-spyware program koji je specifično dizajniran za malware i ransomware infekcije. Također može otkriti trojance. Jednom kada uklonite TeslaCrypt 4.2, koristite ovaj TeslaCrypt dekripcijski alat kako biste vratili svoje datoteke. Trebali biste razmisliti o alternativama za pohranu podataka, jer je jedini razlog zbog kojeg možete dekriptirati TeslaCrypt taj što su objavili glavni ključ. To znači da su druge ransomware prijetnje još uvijek vrlo opasne, i ukoliko jedna uđe u vaše računalo, mogli biste zauvijek izgubiti svoje datoteke. DVD-i, USB ključići, online domene za pohranu podataka su samo jedne od mogućih opcija za backup pohrane. Kako god, imajte na umu da ransomware također inficira uređaje za prijenos podataka ukoliko su spojeni s računalom u trenutku infekcije. Zbog toga je nužno ažurirati svoje kibernetičke programe za sigurnost.

Ručni TeslaCrypt 4.2 Priručnik za uklanjanje

Ransomware: Ručno uklanjanje ransomware programa u Safe Mode načinu rada

Važno! →

Vodič za ručno uklanjanje mogao bi biti previše kompliciran za obične korisnike računala. Da bi se proveo ispravno, taj vodič zahtijeva napredno IT znanje (ako se vitalne sistemske datoteke obrišu ili oštete, može doći do kompromitiranja kompletnih Windowsa) i moglo bi oduzeti nekoliko sati slobodnog vremena. Stoga toplo preporučujemo automatsku metodu uklanjanja koja se nalazi iznad.

Korak 1. Pristupite načinu rada Safe Mode with Networking

Ručno uklanjanje malware aplikacija najbolje bi se trebalo provesti u Safe Mode načinu rada.

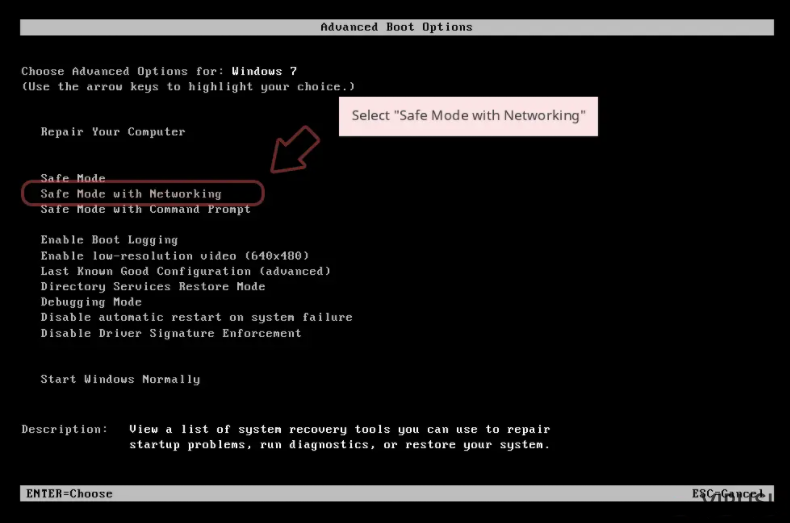

Windows 7 / Vista / XP

- Kliknite na Start > Shutdown > Restart > OK.

- Kad vaše računalo postane aktivno, počnite višekratno pritiskati tipku F8 (ako to ne upali, probajte s F2, F12, Del, itd. – sve ovisi o modelu matične ploče) sve dok ne ugledate prozor Advanced Boot Options.

- S popisa odaberite Safe Mode with Networking.

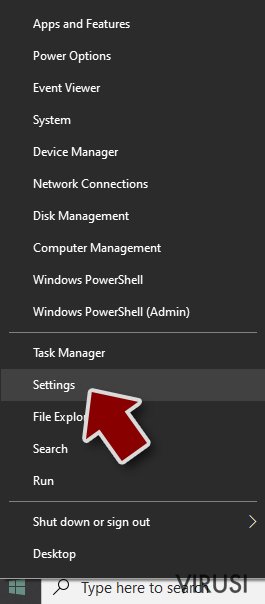

Windows 10 / Windows 8

- Desnom tipkom miša kliknite na Start i odaberite Settings.

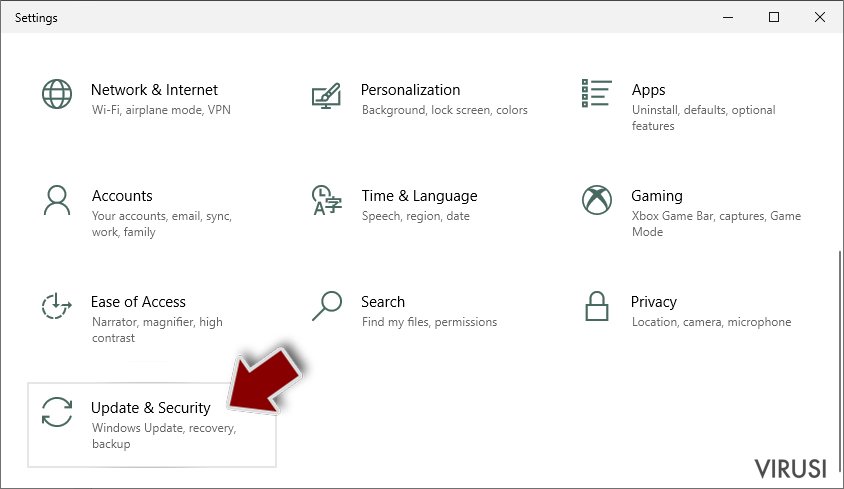

- Skrolajte prema dolje i odaberite Update & Security.

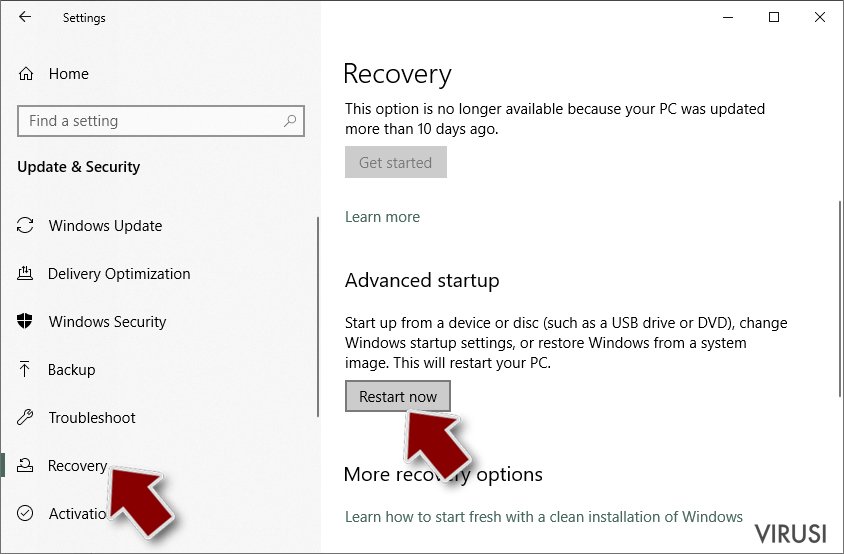

- Na lijevoj strani prozora odaberite Recovery.

- Ponovno skrolajte prema dolje i pronađite sekciju Advanced Startup.

- Kliknite na Restart now.

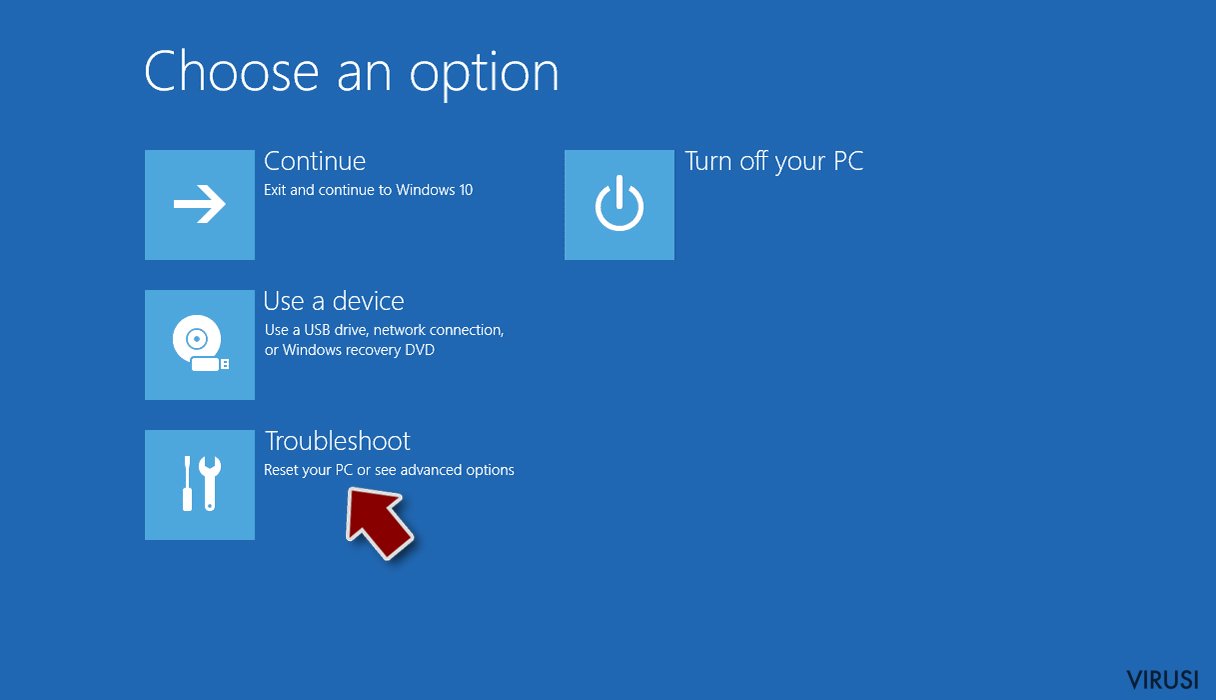

- Odaberite Troubleshoot.

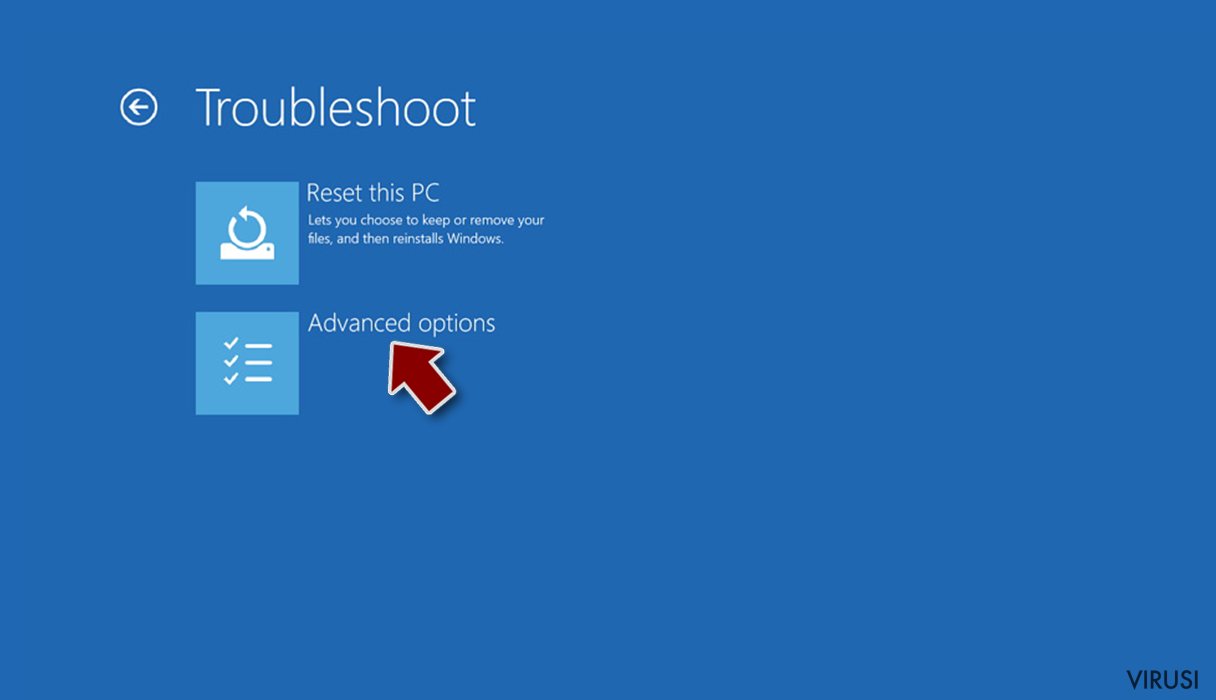

- Idite na Advanced options.

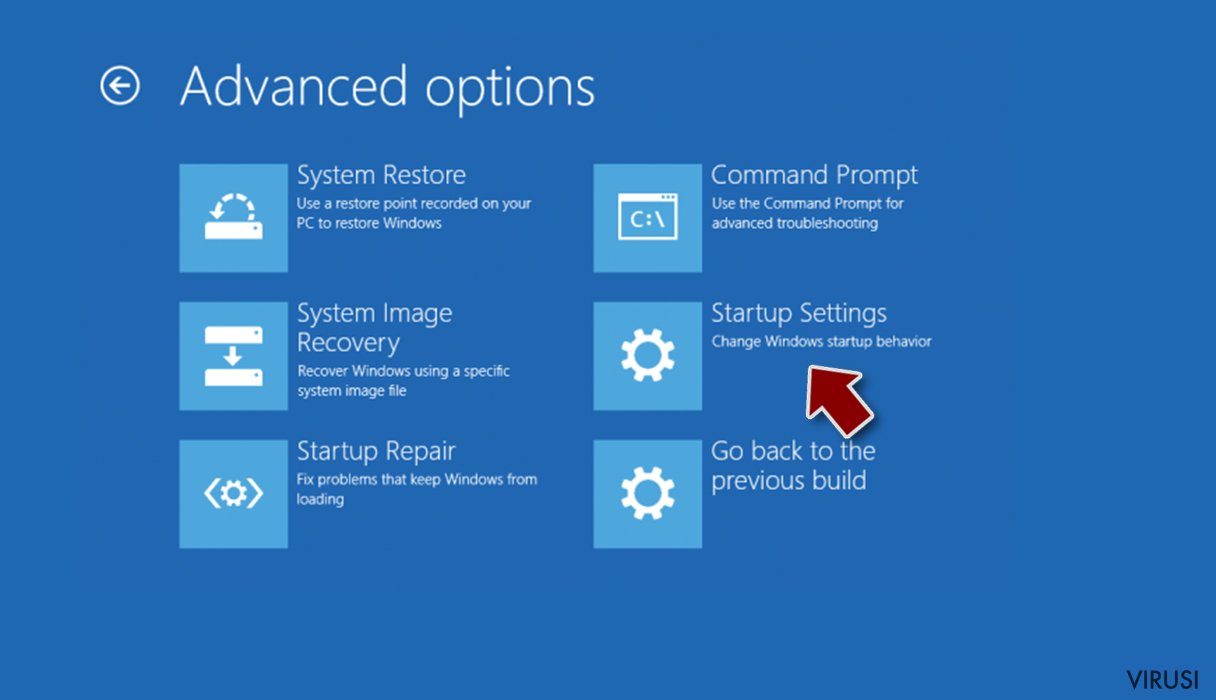

- Odaberite Startup Settings.

- Pritisnite Restart.

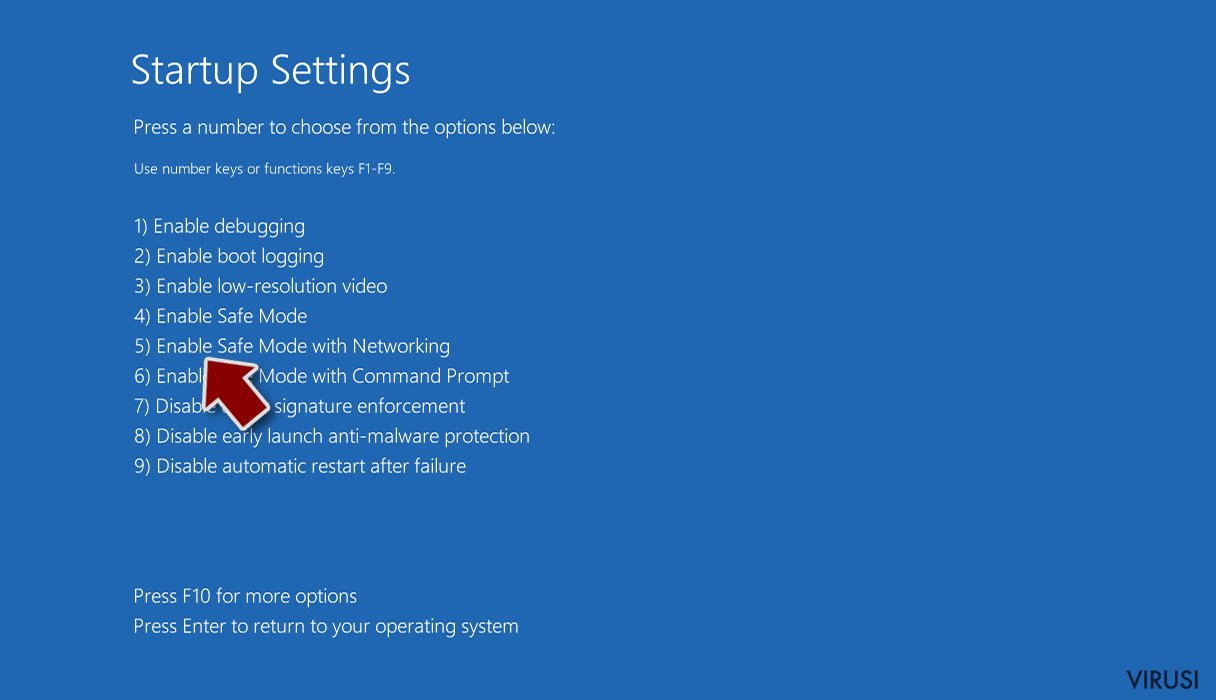

- Sada pritisnite 5 (ili kliknite na 5) – Enable Safe Mode with Networking.

Korak 2. Isključite sumnjive procese

Windows Task Manager koristan je alat koji prikazuje sve procese aktivne u pozadini. Ako malware program radi kao proces, morate ga isključiti:

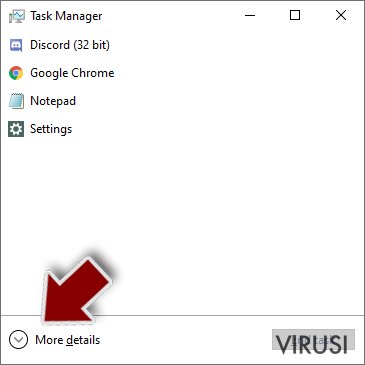

- Na tipkovnici pritisnite Ctrl + Shift + Esc da biste otvorili Windows Task Manager.

- Kliknite na More details.

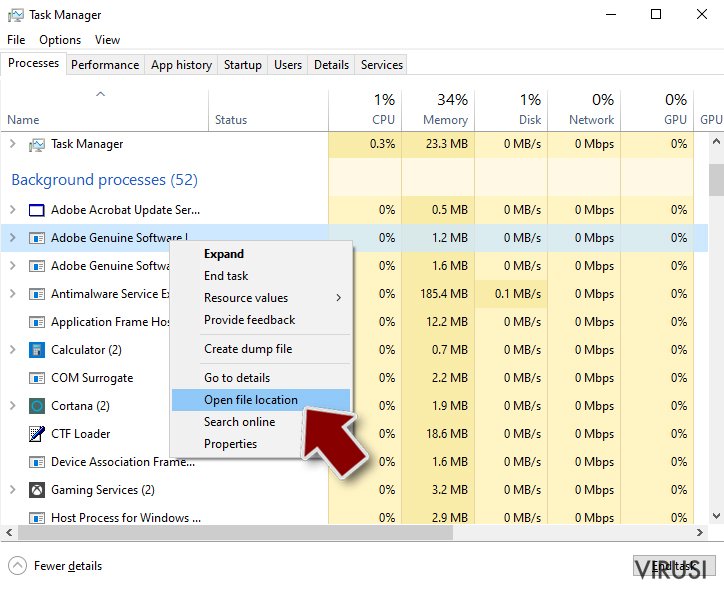

- Skrolajte prema dolje do sekcije Background processes i tražite nešto što vam je sumnjivo.

- Kliknite desnom tipkom miša na to i odaberite Open file location.

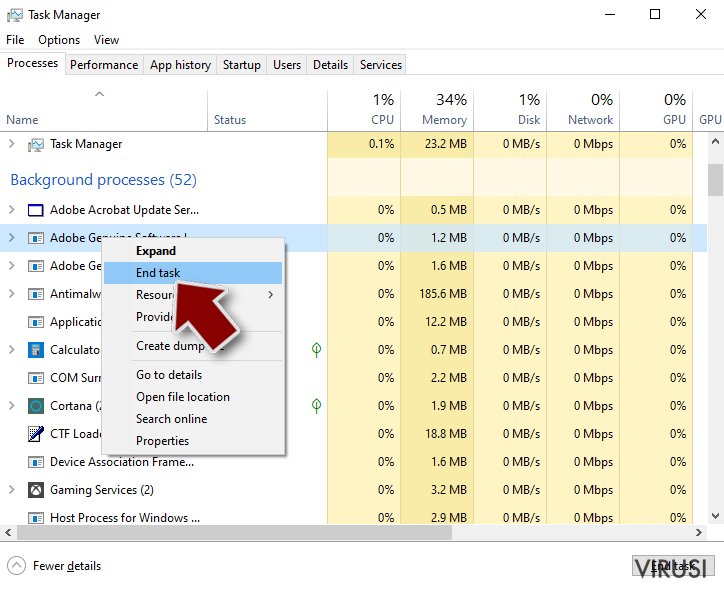

- Idite natrag na proces, kliknite na njega desnom tipkom miša i odaberite End Task.

- Delete).

Korak 3. Provjerite Startup programa

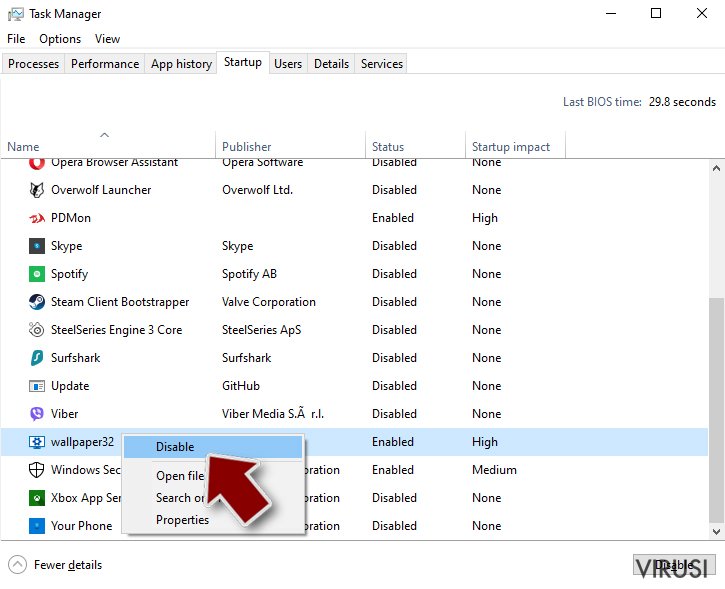

- Na tipkovnici pritisnite Ctrl + Shift + Esc da biste otvorili Windows Task Manager.

- Idite na karticu (tab) Startup.

- Desnom tipkom miša kliknite na sumnjivi program i odaberite Disable.

Korak 4. Obrišite datoteke virusa

Datoteke povezane s malware aplikacijom mogu se pronaći na raznim mjestima u sistemu računala. Slijede upute kako pronaći barem neke od njih:

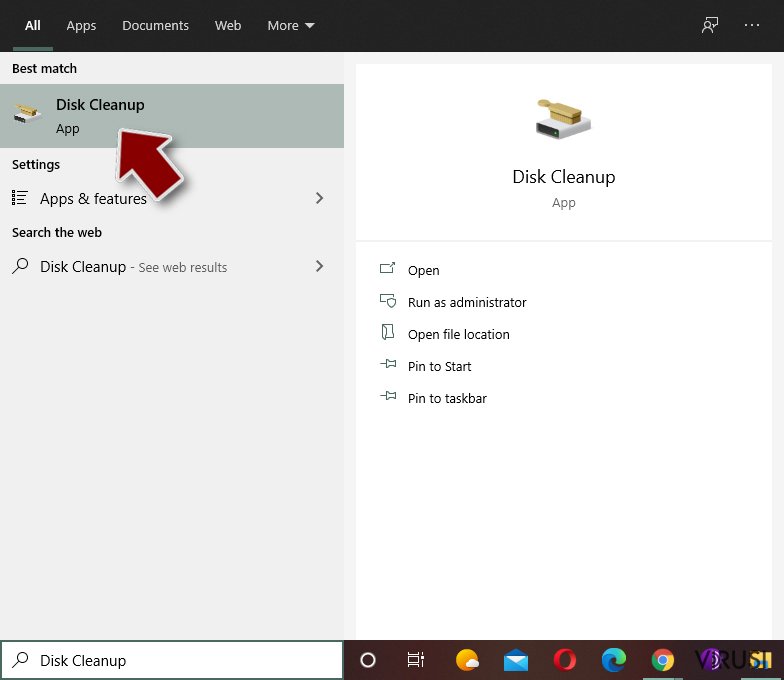

- U Windows Search upišite Disk Cleanup i pritisnite Enter.

- Odaberite particiju diska koju želite očistiti (C: je obično vaš glavni disk, a maliciozne datoteke vjerojatno se nalaze u njemu).

- Skrolajte po popisu Files to delete i odaberite sljedeće:

Temporary Internet Files

Downloads

Recycle Bin

Temporary files - Odaberite Clean up system files.

- Također možete potražiti maliciozne datoteke skrivene u sljedećim folderima (te unose utipkajte u Windows Search i pritisnite Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Nakon što ste završili, ponovno pokrenite vaš PC u normalnom načinu rada.

Ukloni TeslaCrypt 4.2 koristeći System Restore

-

Korak 1: Podigni sustav računala na Safe Mode with Command Prompt

Windows 7 / Vista / XP- Kliknite na Start → Shutdown → Restart → OK.

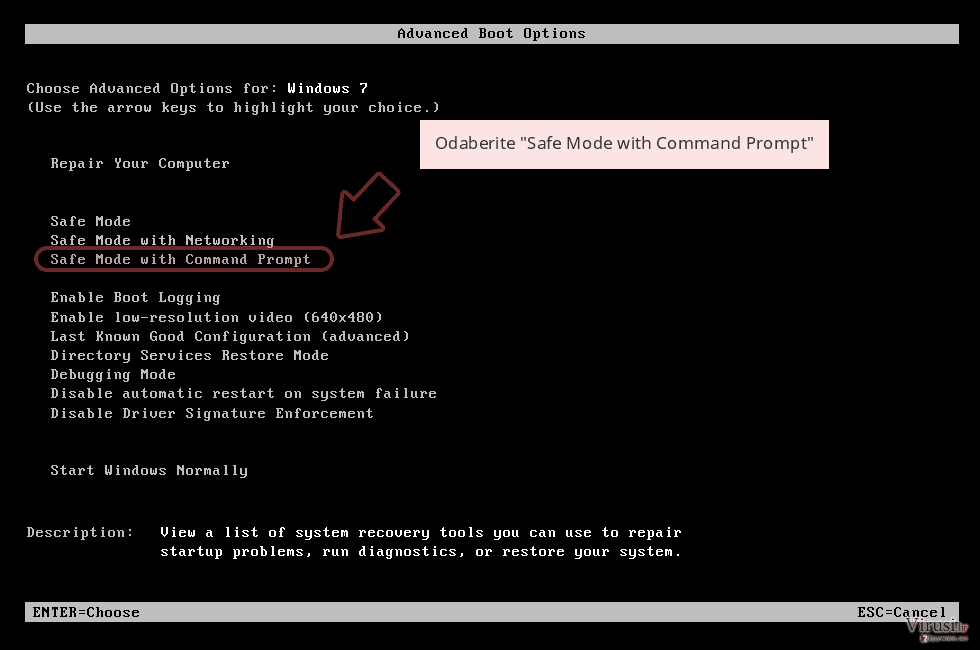

- Kad se vaše računalo aktivira, počnite pritiskati F8 više puta sve dok vam se ne pokaže prozor Advanced Boot Options.

-

Na listi odaberite Command Prompt

Windows 10 / Windows 8- Pritisnite gumb Power kod Windows ekrana za logiranje. Sada pritisnite i držite Shift, koji se nalazi na tipkovnici, pa kliknite Restart..

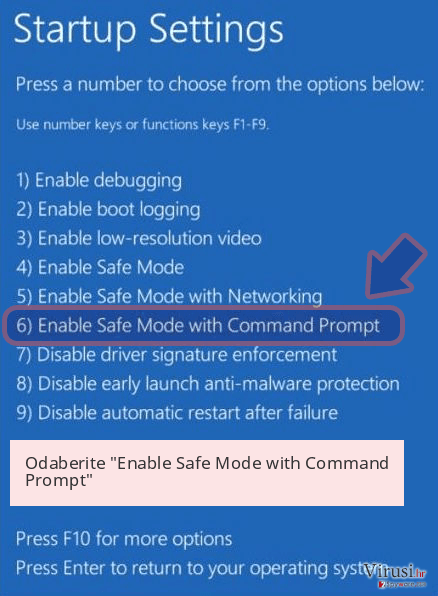

- Sada odaberite Troubleshoot → Advanced options → Startup Settings i na kraju pritisnite Restart.

-

Kad se računalo aktivira, odaberite Enable Safe Mode with Command Prompt u prozoru Startup Settings.

-

Korak 2: Vratite sistemske datoteke i postavke

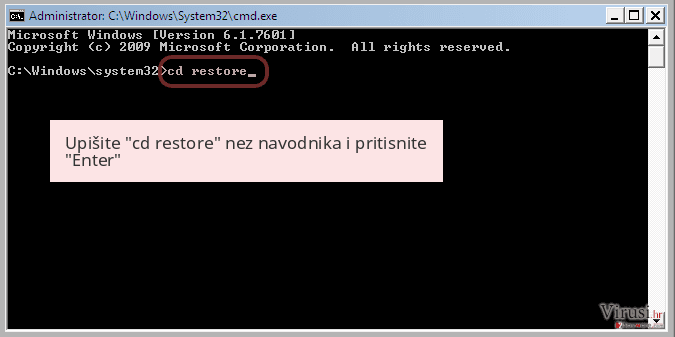

-

Kada se pojavi prozor Command Prompt, upišite cd restore i kliknite Enter.

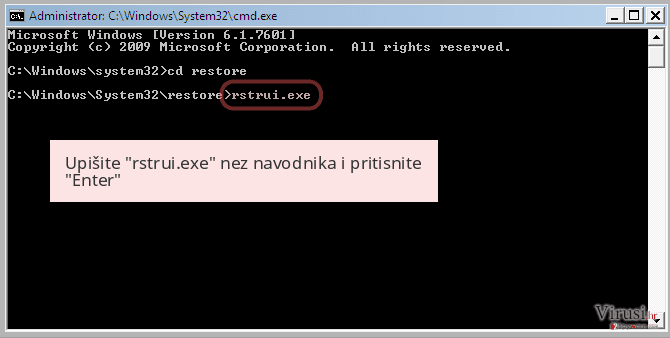

-

Sada upišite rstrui.exe i još jednom pritisnite Enter.

-

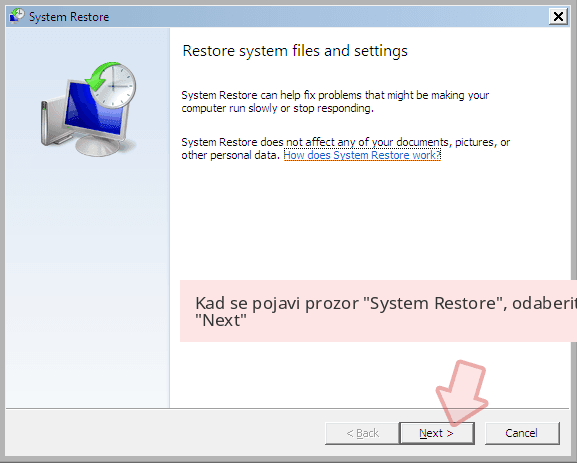

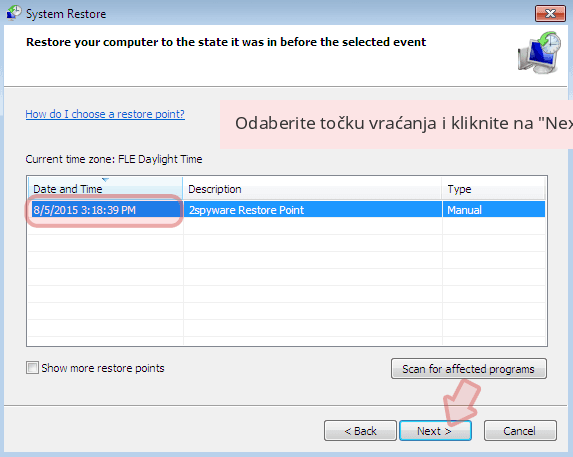

Kad se pojavi novi prozor, kliknite na Next i odaberite točku vraćanja prije infiltracije TeslaCrypt 4.2. Nakon što to učinite, kliknite na Next.

-

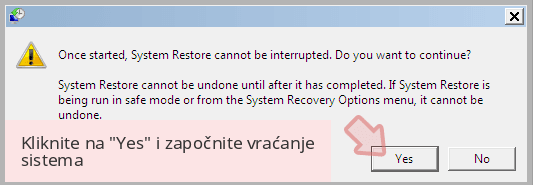

Sada kliknite na Yes da bi započeli s vraćanjem sistema.

-

Kada se pojavi prozor Command Prompt, upišite cd restore i kliknite Enter.

Na kraju, uvijek morate razmišljati o zaštiti od crypto-ransomware programa. Da bi zaštitili vaše računalo od TeslaCrypt 4.2 i ostalih ransomware programa, morate se poslužiti renomiranim anti-spyware programima kao što su FortectIntego, SpyHunter 5Combo Cleaner ili Malwarebytes

Preporučujemo Vam

Nemojte dopustiti da vas vlada špijunira

Vlada ima mnogo problema vezanih uz praćenje korisnika i korisničkih podataka, kao i sa špijuniranjem građana, pa biste trebali uzeti u obzir i naučiti nešto više o sumnjivim praksama prikupljanja podataka. Pokušajte izbjeći bilo kakav pokušaj vlade da vas prati ili špijunira tako da na internetu postanete potpuno anonimni.

Možete odabrati drugu lokaciju kad budete online i pristupati bilo kakvom materijalu bez nekih posebnih ograničenja na sadržaj. Veoma lako možete imati internetsku vezu bez ikakvih rizika od hakerskih napada koristeći Private Internet Access VPN.

Kontrolirajte informacije kojima može pristupiti vlada ili bilo koja neželjena stranka i surfajte internetom bez mogućnosti da vas se špijunira. Čak i ako niste umiješani u ilegalne aktivnosti ili vjerujete svojem izboru usluga i platformi, budite sumnjičavi oko vlastite sigurnosti i poduzmite mjere predostrožnosti korištenjem usluge VPN-a.

Za slučaj malware napada, napravite sigurnosne kopije datoteka za kasniju upotrebu

Korisnici računala mogu na razne načine izgubiti podatke zahvaljujući cyber infekcijama ili upravo njihovom štetnom djelovanju. Softverski problemi koje stvaraju malware programi ili direktan gubitak podataka zbog šifriranja mogu dovesti do problema sa samim uređajem ili čak nanijeti permanentna oštećenja. Kada imate aktualne sigurnosne kopije, na veoma lagan način možete se oporaviti nakon takvog incidenta i nastaviti s radom.

Najbitnije je kreirati ažuriranja za svoje sigurnosne kopije, i to nakon bilo kakve promjene na računalu, pa ćete se moći vratiti točno u vrijeme prije nego je malware bilo što uspio promijeniti ili prije nego problemi s uređajem uzrokuju probleme s performansama ili oštećenje podataka. Kada imate raniju verziju svakog bitnog dokumenta ili projekta, lako ćete izbjeći frustracije i nervne slomove. To je pogotovo korisno kada se malware stvori niotkuda. Za potrebe vraćanja sistema u određenu točku u vremenu možete upotrijebiti Data Recovery Pro.