Uklonite virus WannaCry (Vodič za uklanjanje virusa) - ažurirano lip 2017

WannaCry Priručnik za uklanjanje virusa

Što je WannaCry ransomware virus?

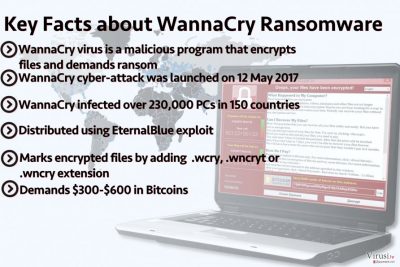

Masivni kibernetički napad: WannaCry ransomware inficirao preko 230,000 računala diljem svijeta

WannaCry virus je ransomware program koji koristi EternalBlue podvig kako bi inficirao računala koje koriste Microsoft Windows operativni sustav. Ovaj ransomware je također poznat kao WannaCrypt0r, WannaCryptor, WCry, i Wana Decrypt0r. Jednom kada uđe u ciljano računalo, brzo enkriptira sve datoteke i označuje ih jednim od idućih proširenja: .wcry, .wncryt i .wncry. Virus podatke čini beskoriisnima koristeći snažne šifre, mijenja pozadinu radne površine, kreira datoteku pod imenom “Please Read Me!.txt” i tada pokreće program nazvan “Wanna Decrypt0r” koji tvrdi da su datoteke na računalu enkriptirane. Ovaj zlonamjeran program uvjerava žrtvu da plati otkupninu u iznosu od $300 do $600 u Bitcoin valuti te obećava obrisati sve datoteke ukoliko žrtva ne izvrši uplatu unutar 7 dana. Zlonamjeran softver uklanja Volume Shadow kopije kako bi spriječio žrtvu da vrati enkriptirane datoteke. Povrh svega, ransomware se ponaša kao crv[rref en-2] jer čim uđe na ciljano računalo, počinje tražiti druga računala koja bi inficirao. Malware koristi rupu u sigurnosti Windows OS-a i širi se preko alata za dijeljenje datoteka (poput Dropboxa ili zajedničkih diskova) bez da žrtvu pita za dopuštenje. Stoga, ukoliko patite od kibernetičkog napada, morate ukloniti WannaCry prije nego što se proširi dalje. Unatoč tome što virus obećava vratiti datoteke nakon što platite, ne postoji razlog da se oslanjate na tvrdnje kriminalaca. 2-spyware tim preporuča brisanje ransomware u Sigurnosnom načinu rada s umrežavanjem koristeći program poput FortectIntego.

WannaCry se distribuira koristeći EternalBlue podvig

Glavni vektor infiltracije WannaCry ransomwarea je EternalBlue podvig, alat za špijuniranje ukraden od SAD-ove Agencije za sigurnost, te objavljen online od strane grupe hakera poznate kao Shadow Brokers. EternalBlue podvig cilja Windows CVE-2017-0145 u Microsoftovoj implementaciji SMB (Sever Message Block) protokola. Nedostatak je već zakrpan, kao što kaže Microsoftov odjel za sigurnost MS17-00 (ispušten 14. svibnja 2017.). Izvršni kod koji koriste nametnici namijenjen je neažurnim Windows 7 i Windows Server 2008 sustavima, te navodno korisnici Windows 10 ne mogu biti inficirani virusom. Malware tipično dolazi kao trojanac koji sadrži izvršnu datoteku i sam ransomware. Tada se pokušava spojiti na jedan od remote servera kako bi preuzeo ransomware na računalo. Posljednje verzije WannaCry virusa se distribuiraju preko girlfriendbeautiful[.]ga/hotgirljapan.jpg?i=1 u APAC regiji. Ransomware može inficirati bilo koga tko nije dobro upoznat s njegovom distribucijom, stoga preporučamo da pročitate ovaj vodič o prevenciji Wanna Cry ransomwarea koji su pripremili naši stručnjaci:

- Instalirajte MS17-010 sigurnosno ažuriranje sustava koji je Microsoft nedavno izdao. Adresira posebice ovaj nedostatak koji ransomware adresira. Ažuriranja su ispuštena i za starije operativne sustave poput Windows XP ili Windows 2003.

- Ostale programe također držite ažurnima.

- Instalirajte pouzdan anti-malware softver koji će štititi vaše računalo od ilegalnih napada inficiranja zlonamjernim programima.

- Nikad ne otvarajte e-mailove koji dolaze od stranaca ili tvrtki s kojima ne surađujete.

- Onemogućite SMBv1 koristeći upute koje pruža Microsoft.

WannaCry verzije

.wcry virus proširenja datoteke. Vjeruje se da je ovo prva verzija ovog ransomwarea. Prvi puta je primjećena početkom veljače 2017, te se na prvu nije činilo da bi mogla prestići najpoznatije viruse Cryptolocker, CryptXXX or Cerber. Virus koristi AES-128 kriptografsku šifru kako bi sigurno zaključao datoteke, dodaje im .wcry proširenje datoteke te traži od žrtve da uplati 0.1 Bitcoin u virtualni novčanik. Malware se inicijalno distribuirao preko email spama; međutim, ovaj virus nije pridonosio mnogo prihoda svojim kreatorima. Iako se datoteke enkriptirane od strane ovog ransomwarea ne mogu vratiti bez dekripcijskog ključa, kreatori su odlučili ažurirati ovaj zlonamjeran program.

WannaCrypt0r ransomware virus. Ovo je još jedan naziv ažurirane verzije ransomwarea. Nova verzija bira nesigurnosti Windowsa kao glavni napad te enkriptira sve datoteke pohranjene na sustavu u roku od nekoliko sekundi. Inficirane datoteke se mogu prepoznati po proširenju dodanome nakon originalnog proširenja – .wncry, .wncryt, ili .wcry. Nema načina za vraćanje oštećenih podataka bez da imate sigurnosne kopije ili privatni ključ kreiran tijekom procesa enkripcije. Virus tipično traži $300, iako povećava iznos otkupnine na $600 ukoliko žrtva ne uplati svotu unutar tri dana.

WannaDecrypt0r ransomware virus. WannaDecrypt0r je program koji virus pokreće nakon uspješne infiltracije na ciljani sustav. Istraživači su već primijetili Wanna Decryptor 1.0 i Wanna Decryptor 2.0 verzije. Zlonamjeran softver

Kako ukloniti WannaCry i vratiti enkriptirane datoteke?

Trebali biste se oslanjati samo na profesionalne načine uklanjanja WannaCry virusa i nemojte pokušavati ručno uklanjati zlonamjeran program. Ovaj virus je vrlo opasan i koristi sofisticirane načine širenja preko cijelog računalnog sustava te također inficira spojena računala i pametne uređaje. Čim prije onemogućite ovaj virus, tim bolje, stoga nemojte gubiti vrijeme. Ukoliko imate sigurnosne kopije podataka, nemojte se žuriti da ih spojite u oštećeno računalo, jer će se i sigurnosne kopije inficirati. Za najbolje rezultate, preporučamo da pratite upute za uklanjanje WannaCry infekcije koje pruža 2-spyware tim.

Ručni WannaCry Priručnik za uklanjanje virusa

Ransomware: Ručno uklanjanje ransomware programa u Safe Mode načinu rada

Kako biste obrisali WannaCry virus, pomno pratite svaki korak i budite sigurni da pokrenete računalo u pravilnom načinu rada. Na ovaj način ćete onemogućiti virus i kreirati pravilno okruženje za pokretanje softvera za uklanjanje malwarea.

Važno! →

Vodič za ručno uklanjanje mogao bi biti previše kompliciran za obične korisnike računala. Da bi se proveo ispravno, taj vodič zahtijeva napredno IT znanje (ako se vitalne sistemske datoteke obrišu ili oštete, može doći do kompromitiranja kompletnih Windowsa) i moglo bi oduzeti nekoliko sati slobodnog vremena. Stoga toplo preporučujemo automatsku metodu uklanjanja koja se nalazi iznad.

Korak 1. Pristupite načinu rada Safe Mode with Networking

Ručno uklanjanje malware aplikacija najbolje bi se trebalo provesti u Safe Mode načinu rada.

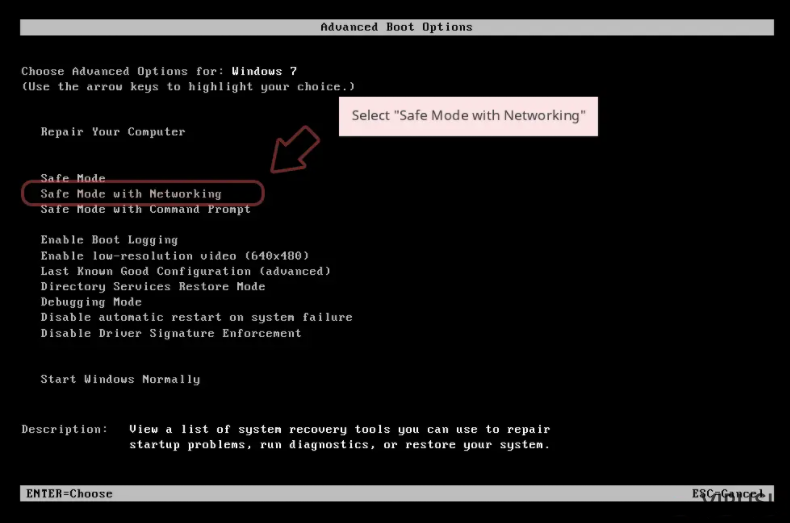

Windows 7 / Vista / XP

- Kliknite na Start > Shutdown > Restart > OK.

- Kad vaše računalo postane aktivno, počnite višekratno pritiskati tipku F8 (ako to ne upali, probajte s F2, F12, Del, itd. – sve ovisi o modelu matične ploče) sve dok ne ugledate prozor Advanced Boot Options.

- S popisa odaberite Safe Mode with Networking.

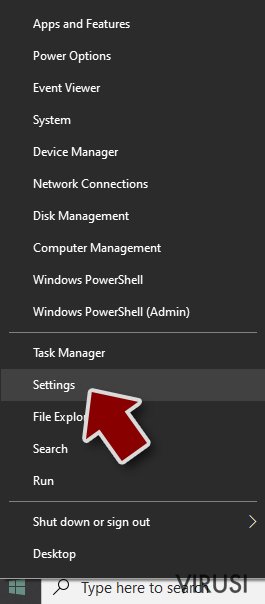

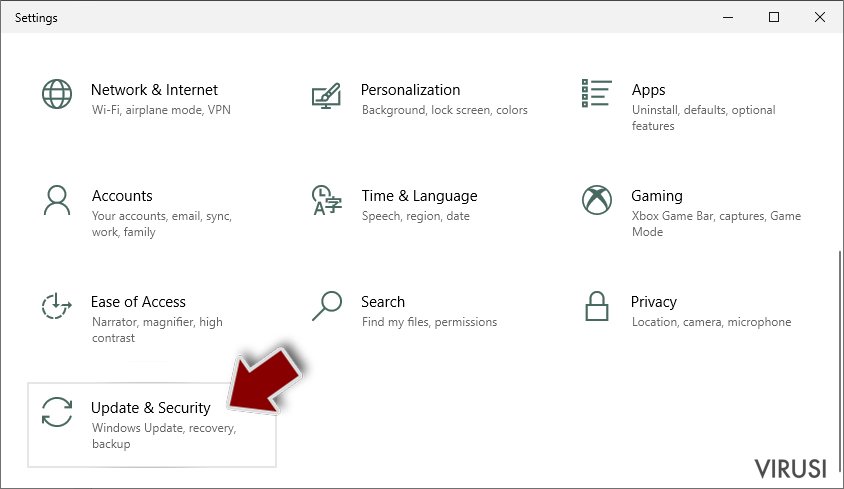

Windows 10 / Windows 8

- Desnom tipkom miša kliknite na Start i odaberite Settings.

- Skrolajte prema dolje i odaberite Update & Security.

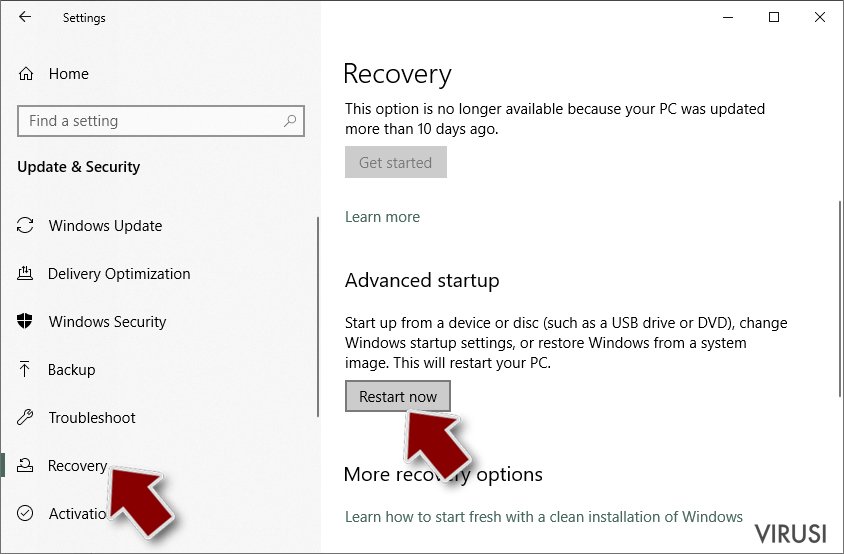

- Na lijevoj strani prozora odaberite Recovery.

- Ponovno skrolajte prema dolje i pronađite sekciju Advanced Startup.

- Kliknite na Restart now.

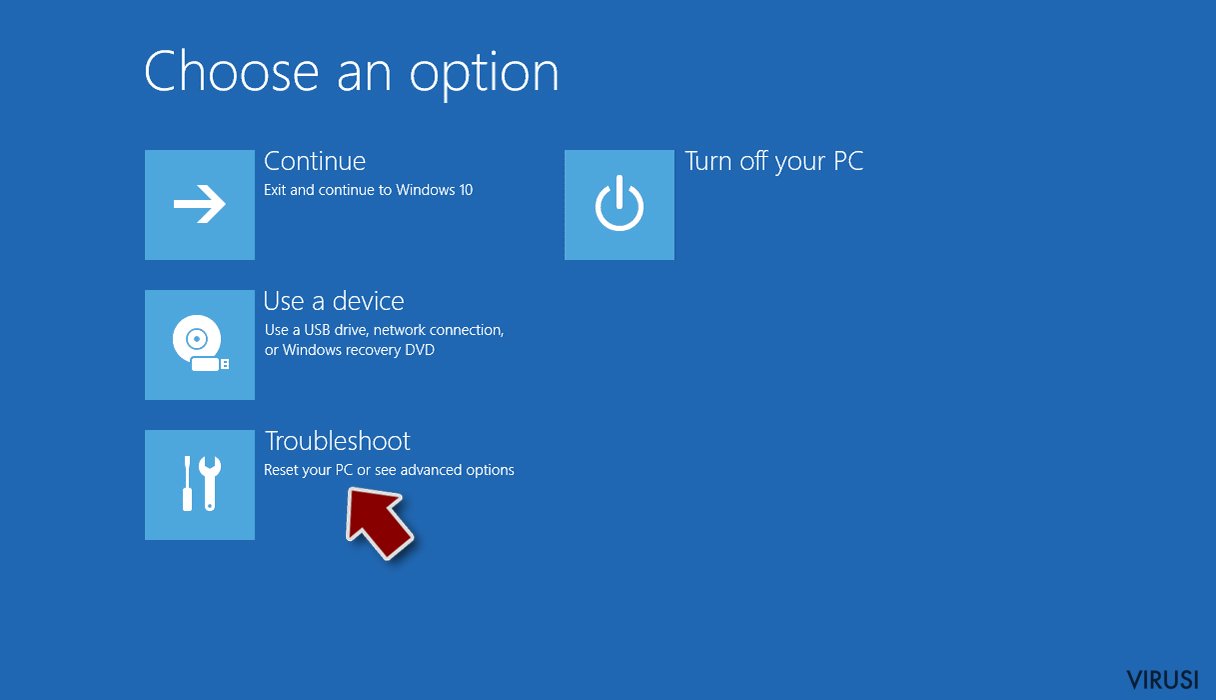

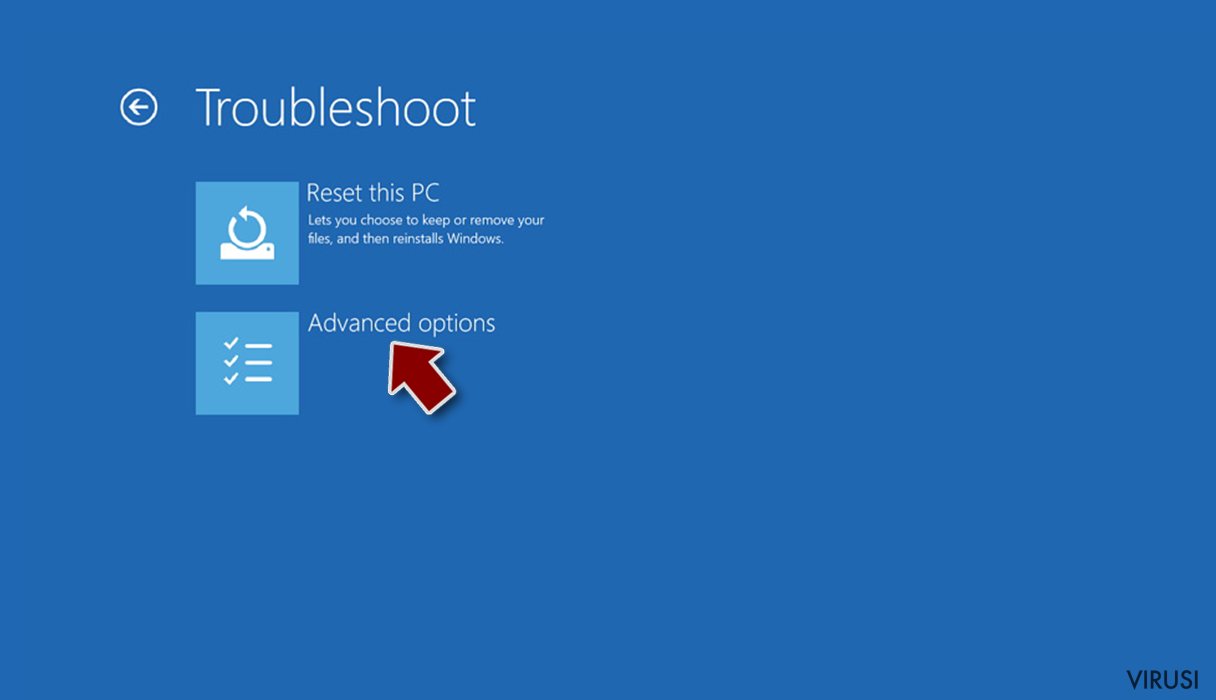

- Odaberite Troubleshoot.

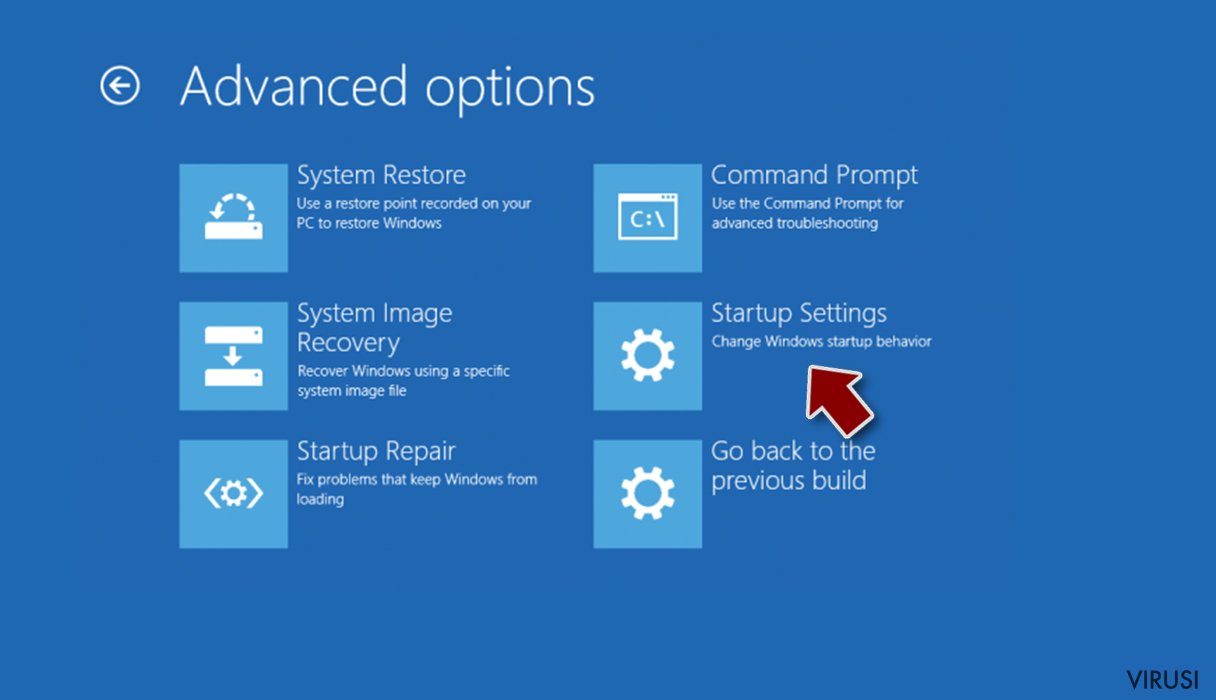

- Idite na Advanced options.

- Odaberite Startup Settings.

- Pritisnite Restart.

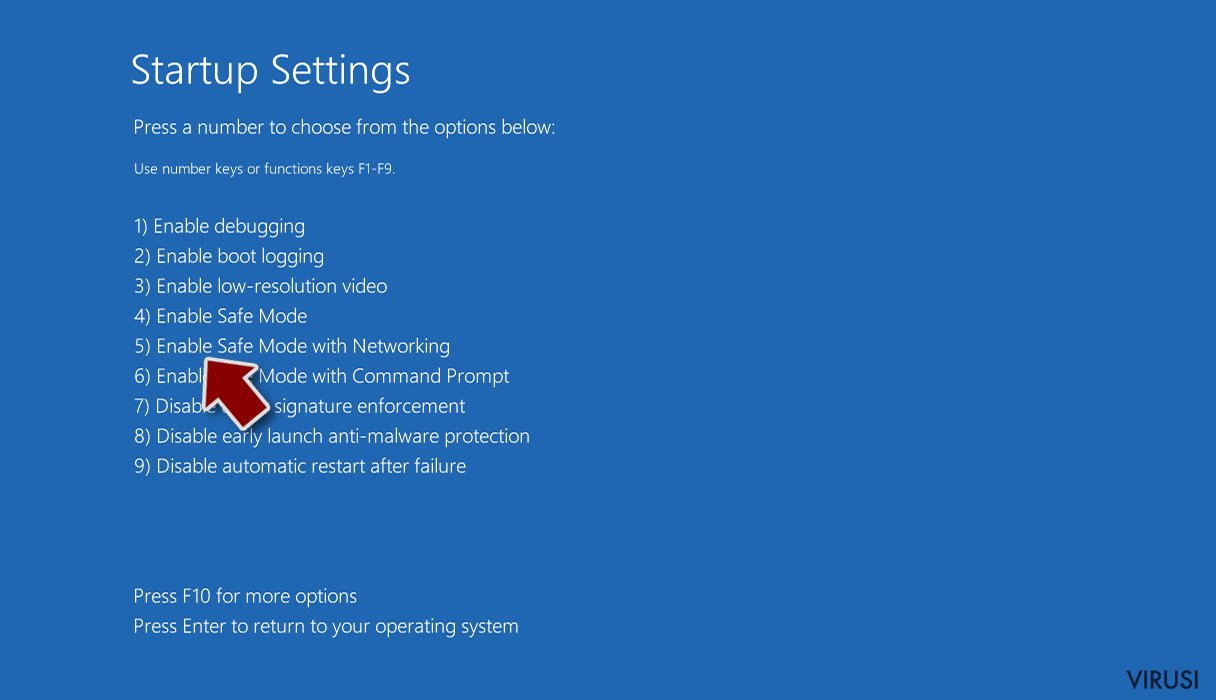

- Sada pritisnite 5 (ili kliknite na 5) – Enable Safe Mode with Networking.

Korak 2. Isključite sumnjive procese

Windows Task Manager koristan je alat koji prikazuje sve procese aktivne u pozadini. Ako malware program radi kao proces, morate ga isključiti:

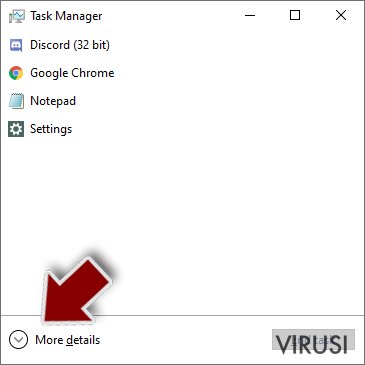

- Na tipkovnici pritisnite Ctrl + Shift + Esc da biste otvorili Windows Task Manager.

- Kliknite na More details.

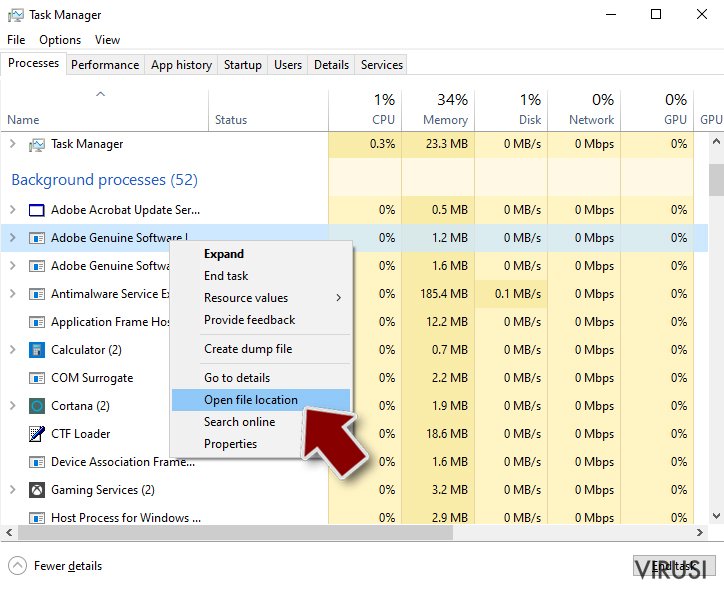

- Skrolajte prema dolje do sekcije Background processes i tražite nešto što vam je sumnjivo.

- Kliknite desnom tipkom miša na to i odaberite Open file location.

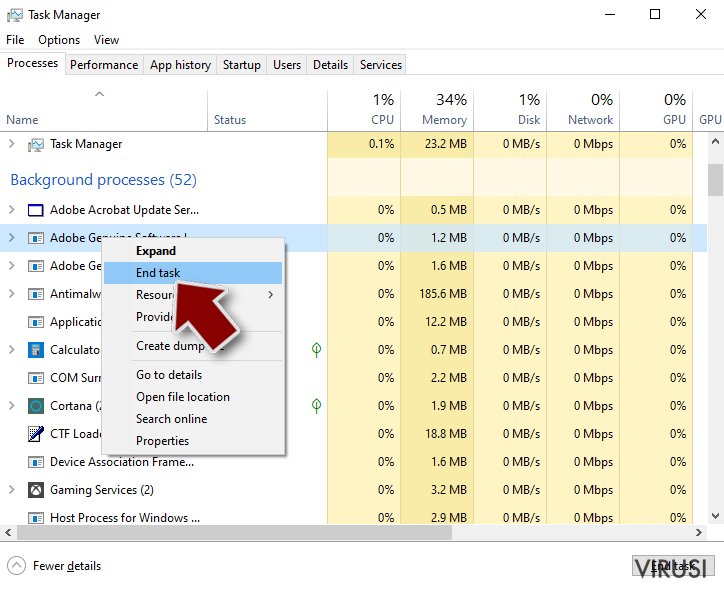

- Idite natrag na proces, kliknite na njega desnom tipkom miša i odaberite End Task.

- Delete).

Korak 3. Provjerite Startup programa

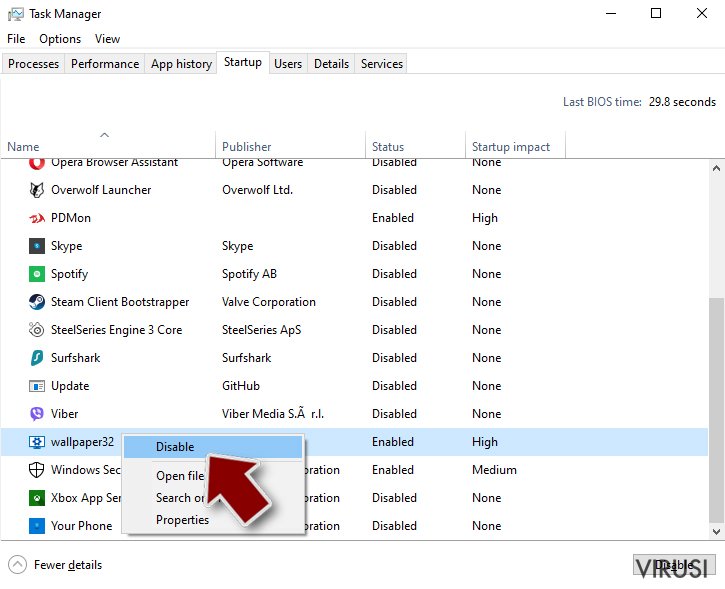

- Na tipkovnici pritisnite Ctrl + Shift + Esc da biste otvorili Windows Task Manager.

- Idite na karticu (tab) Startup.

- Desnom tipkom miša kliknite na sumnjivi program i odaberite Disable.

Korak 4. Obrišite datoteke virusa

Datoteke povezane s malware aplikacijom mogu se pronaći na raznim mjestima u sistemu računala. Slijede upute kako pronaći barem neke od njih:

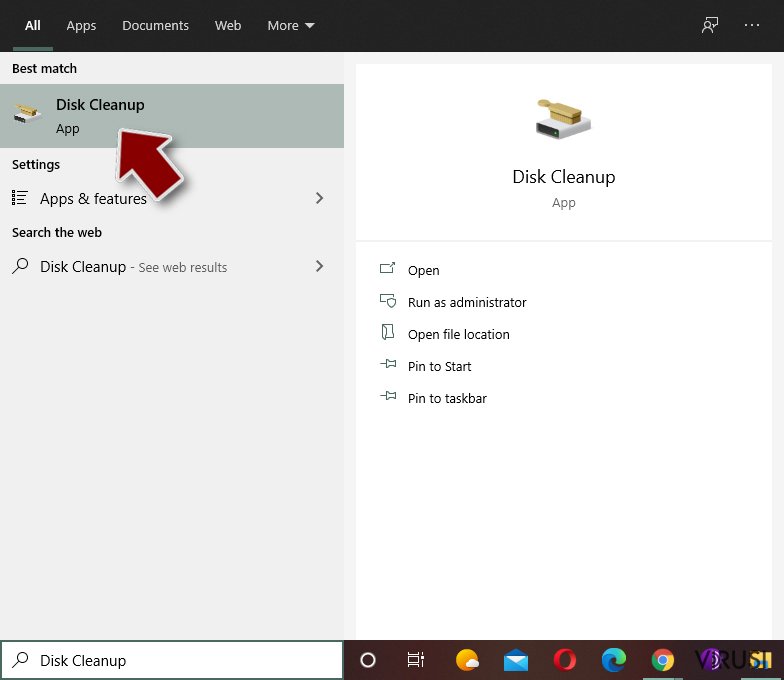

- U Windows Search upišite Disk Cleanup i pritisnite Enter.

- Odaberite particiju diska koju želite očistiti (C: je obično vaš glavni disk, a maliciozne datoteke vjerojatno se nalaze u njemu).

- Skrolajte po popisu Files to delete i odaberite sljedeće:

Temporary Internet Files

Downloads

Recycle Bin

Temporary files - Odaberite Clean up system files.

- Također možete potražiti maliciozne datoteke skrivene u sljedećim folderima (te unose utipkajte u Windows Search i pritisnite Enter):

%AppData%

%LocalAppData%

%ProgramData%

%WinDir%

Nakon što ste završili, ponovno pokrenite vaš PC u normalnom načinu rada.

Ukloni WannaCry koristeći System Restore

U slučaju da vam prva metoda nije pomogla ukloniti zlonamjeran program, preporučamo da probate ovu opciju.

-

Korak 1: Podigni sustav računala na Safe Mode with Command Prompt

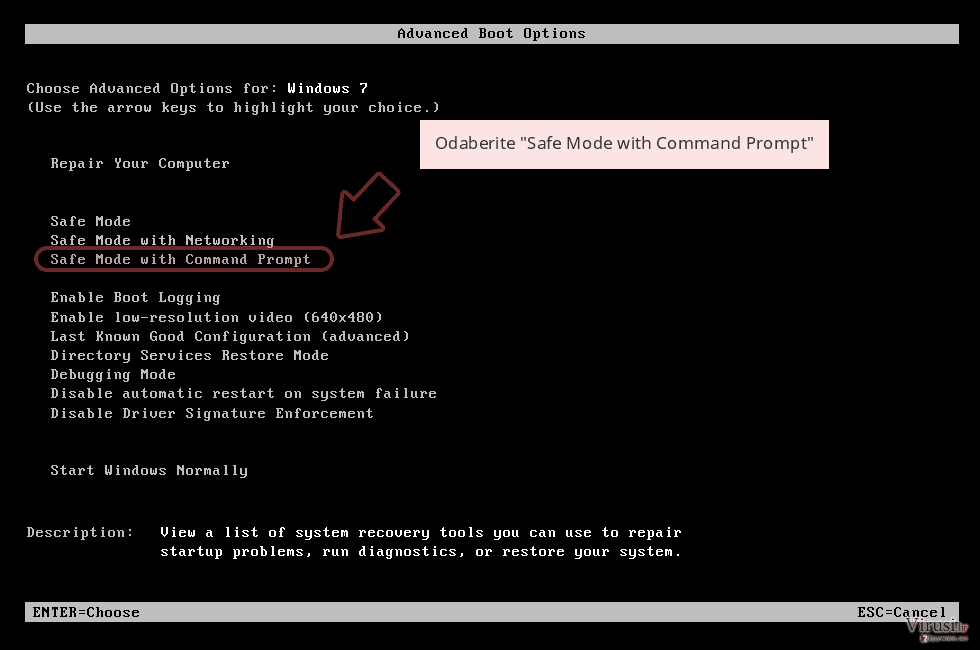

Windows 7 / Vista / XP- Kliknite na Start → Shutdown → Restart → OK.

- Kad se vaše računalo aktivira, počnite pritiskati F8 više puta sve dok vam se ne pokaže prozor Advanced Boot Options.

-

Na listi odaberite Command Prompt

Windows 10 / Windows 8- Pritisnite gumb Power kod Windows ekrana za logiranje. Sada pritisnite i držite Shift, koji se nalazi na tipkovnici, pa kliknite Restart..

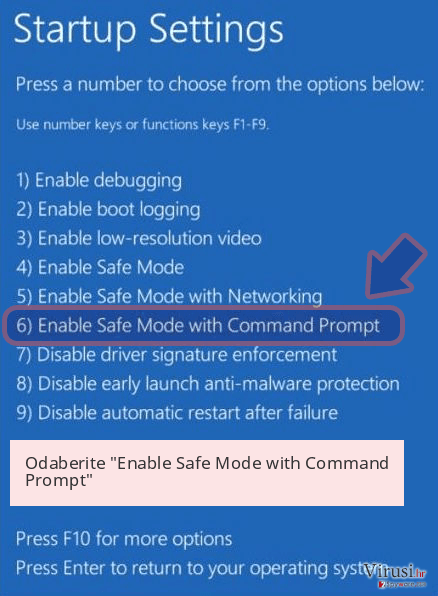

- Sada odaberite Troubleshoot → Advanced options → Startup Settings i na kraju pritisnite Restart.

-

Kad se računalo aktivira, odaberite Enable Safe Mode with Command Prompt u prozoru Startup Settings.

-

Korak 2: Vratite sistemske datoteke i postavke

-

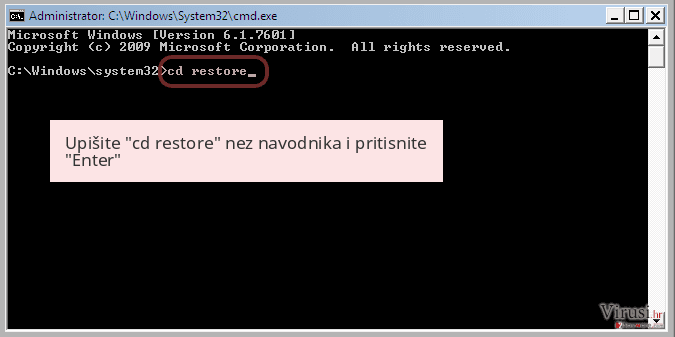

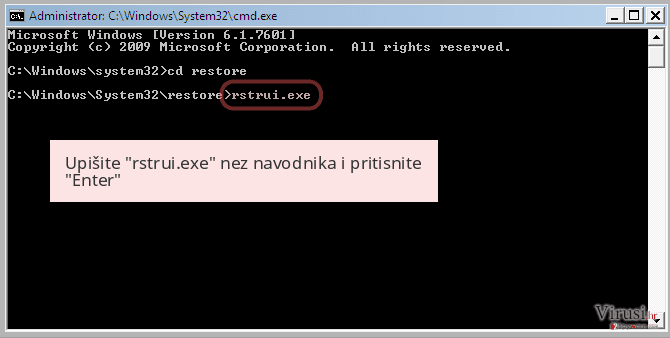

Kada se pojavi prozor Command Prompt, upišite cd restore i kliknite Enter.

-

Sada upišite rstrui.exe i još jednom pritisnite Enter.

-

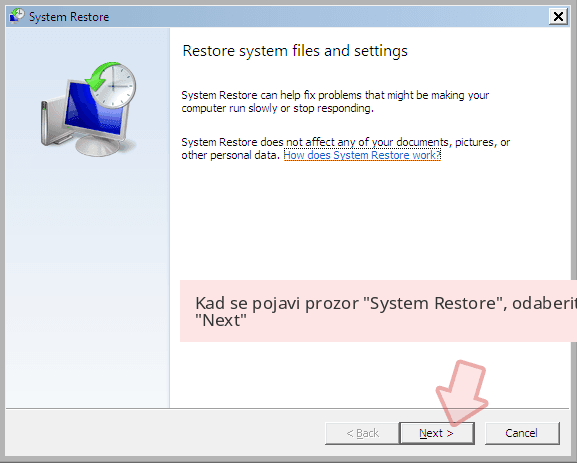

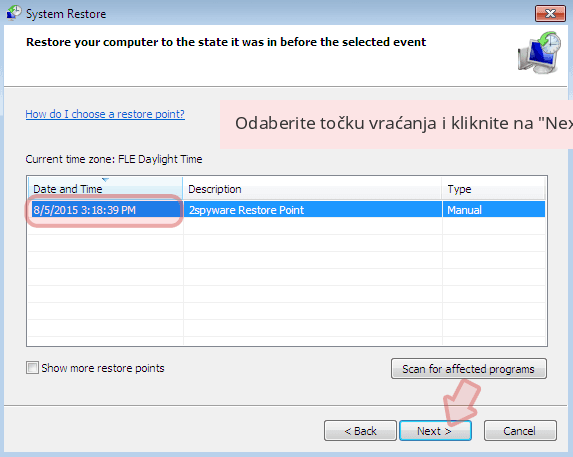

Kad se pojavi novi prozor, kliknite na Next i odaberite točku vraćanja prije infiltracije WannaCry. Nakon što to učinite, kliknite na Next.

-

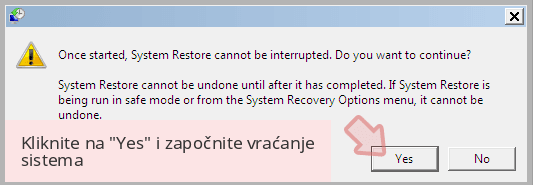

Sada kliknite na Yes da bi započeli s vraćanjem sistema.

-

Kada se pojavi prozor Command Prompt, upišite cd restore i kliknite Enter.

Bonus: Vratite svoje podatke

Vodič koji je prezentiran iznad ovog teksta bi vam trebao pomoći pri uklanjanju virusa WannaCry iz vašeg računala. Da biste vratili šifrirane datoteke, preporučujemo vam upotrebu detaljnog vodiča koji su pripremili stručnjaci za sigurnost na internetu tvrtke virusi.hr.Osim ako ste spremni izgubiti između $300 i $600 ili imate sigurnosne kopije datoteka, nema načina da vratite datoteke koje je enkriptirao ovaj virus. Analitičari malware-a istražuju virus, i jednog dana možda osmisle dekripcijski alat; međutim, taj dan možda nikad ne dođe jer je gotovo nemoguće okrenuti enkripcijski proces bez dekripcijskog ključa. Do onda, preporučamo da pokušate iduće opcije vraćanja datoteka:

Ako je vaše datoteke šifrirao virus WannaCry, možete upotrijebiti nekoliko metoda da ponovno dođete do njih.

Instalirajte i pokrenite Data Recovery Pro

Data Recovery Pro može biti pravi alat ukoliko želite vratiti dio enkriptiranih podataka. Evo kako ga koristiti.

- Preuzmi Data Recovery Pro;

- Pratite korake postavki programa za vraćanje podataka (Data Recovery) i instalirajte ga na računalo;

- Pokrenite ga i skenirajte računalo da biste pronašli datoteke koje je šifrirao ransomware program WannaCry;

- Vratite datoteke.

Potražite Volume Shadow kopije

Ponekad čak i najsofisticiraniji virusi ne uspiju izvršiti sve zlonamjerne zadatke, stoga, ukoliko imate sreće, virus možda ostavi Volume Shadow kopije na sustavu. Kako biste ih pronašli i koristili za vraćanje datoteka, instalirajte ShadowExplorer softver.

- Preuzmite program Shadow Explorer (http://shadowexplorer.com/);

- Pratite Čarobnjaka za postavke programa Shadow Explorer i instalirajte ovu aplikaciju na svoje računalo;

- Pokrenite program i idite na padajući meni u gornjem lijevom kutu ekrana da biste odabrali disk na kojem se nalaze šifrirani podaci. Provjerite koje mape se tamo nalaze;

- Desnom tipkom miša kliknite na mapu koju želite vratiti i odaberite “Export”. Također možete odabrati kamo želite pohraniti te podatke.

WannaCry dekripcijski alat još nije dostupan

Na kraju, uvijek morate razmišljati o zaštiti od crypto-ransomware programa. Da bi zaštitili vaše računalo od WannaCry i ostalih ransomware programa, morate se poslužiti renomiranim anti-spyware programima kao što su FortectIntego, SpyHunter 5Combo Cleaner ili Malwarebytes

Preporučujemo Vam

Nemojte dopustiti da vas vlada špijunira

Vlada ima mnogo problema vezanih uz praćenje korisnika i korisničkih podataka, kao i sa špijuniranjem građana, pa biste trebali uzeti u obzir i naučiti nešto više o sumnjivim praksama prikupljanja podataka. Pokušajte izbjeći bilo kakav pokušaj vlade da vas prati ili špijunira tako da na internetu postanete potpuno anonimni.

Možete odabrati drugu lokaciju kad budete online i pristupati bilo kakvom materijalu bez nekih posebnih ograničenja na sadržaj. Veoma lako možete imati internetsku vezu bez ikakvih rizika od hakerskih napada koristeći Private Internet Access VPN.

Kontrolirajte informacije kojima može pristupiti vlada ili bilo koja neželjena stranka i surfajte internetom bez mogućnosti da vas se špijunira. Čak i ako niste umiješani u ilegalne aktivnosti ili vjerujete svojem izboru usluga i platformi, budite sumnjičavi oko vlastite sigurnosti i poduzmite mjere predostrožnosti korištenjem usluge VPN-a.

Za slučaj malware napada, napravite sigurnosne kopije datoteka za kasniju upotrebu

Korisnici računala mogu na razne načine izgubiti podatke zahvaljujući cyber infekcijama ili upravo njihovom štetnom djelovanju. Softverski problemi koje stvaraju malware programi ili direktan gubitak podataka zbog šifriranja mogu dovesti do problema sa samim uređajem ili čak nanijeti permanentna oštećenja. Kada imate aktualne sigurnosne kopije, na veoma lagan način možete se oporaviti nakon takvog incidenta i nastaviti s radom.

Najbitnije je kreirati ažuriranja za svoje sigurnosne kopije, i to nakon bilo kakve promjene na računalu, pa ćete se moći vratiti točno u vrijeme prije nego je malware bilo što uspio promijeniti ili prije nego problemi s uređajem uzrokuju probleme s performansama ili oštećenje podataka. Kada imate raniju verziju svakog bitnog dokumenta ili projekta, lako ćete izbjeći frustracije i nervne slomove. To je pogotovo korisno kada se malware stvori niotkuda. Za potrebe vraćanja sistema u određenu točku u vremenu možete upotrijebiti Data Recovery Pro.